الندوة المتخصصة (الأمن السيبراني) بالتعاون مع وزارة الدفاع

05-06-2024

• الشيخة تماضر خالد الأحمد الجابر الصباح: الأمن السيبراني عنصر استراتيجي لحماية الأصول في قطاع النفط والغاز

• التكامل بين التكنولوجيا المتقدمة والتدريب المستمر أصبح ضرورة لاكتشاف التهديدات السيبرانية وحماية البيانات الحساسة

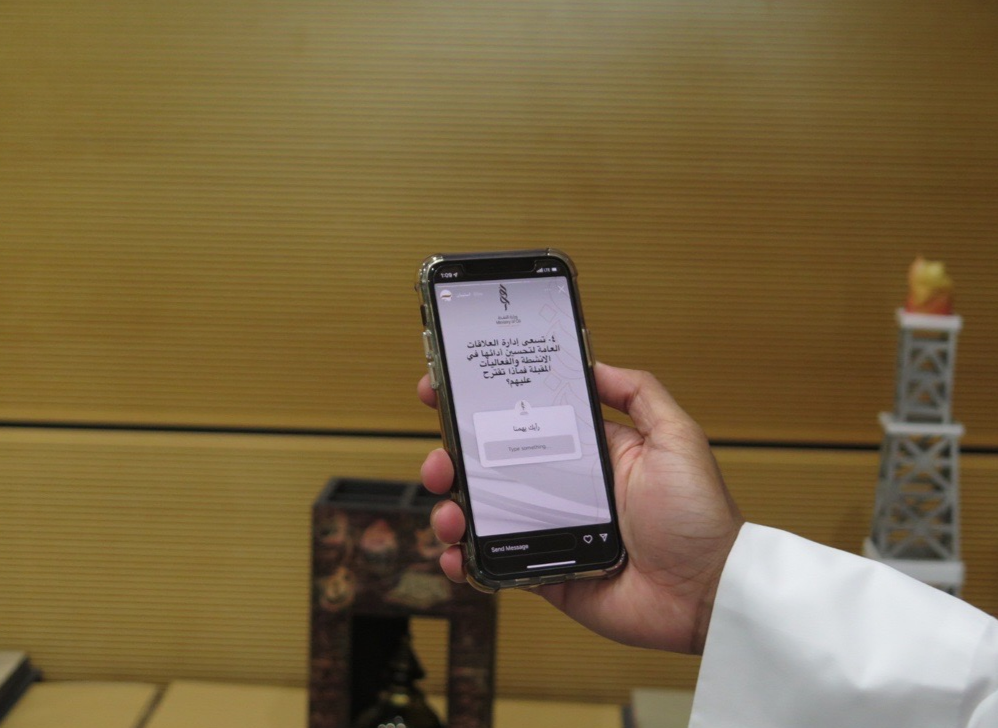

نظمت إدارة العلاقات العامة والإعلام البترولي في وزارة النفط ندوة متخصصة صباح اليوم الأربعاء الموافق 5 يونيو 2024 في مسرح مجمع القطاع النفطي بعنوان (الأمن السيبراني)، حاضر فيها العقيد الركن م/ عبد الرحمن الشطي من مديرية العمليات السيبرانية - وزارة الدفاع، وحضرها عدداً من موظفي مركز نظم المعلومات وموظفي الشئون الفنية والاقتصادية والإدارية والمالية في وزارة النفط والضيوف من الجهاز المركزي لتكنولوجيا المعلومات والهيئة العامة للاتصالات وتقنية المعلومات ووزارة الكهرباء والماء والطاقة المتجددة ومعهد الكويت للأبحاث العلمية ومنظمة الأقطار العربية المصدرة للبترول (أوابك) والإعلاميين.

وفي بداية الندوة المتخصصة، قالت مديرة العلاقات العامة والإعلام البترولي في وزارة النفط الشيخة تماضر خالد الأحمد الجابر الصباح أن الأمن السيبراني في قطاع النفط والغاز يُعد من الأمور الحيوية والحساسة نظراً للأهمية الاستراتيجية لهذا القطاع وتأثيره الكبير على الاقتصاد العالمي.

وأشارت إلى أنه مع تزايد الاعتماد على التكنولوجيا في عمليات النفط والغاز، أصبح الأمن السيبراني ضرورة ملحة لحماية هذه الصناعة الحيوية، ويتطلب ذلك تكاملاً وثيقاً بين التكنولوجيا المتقدمة، والاستراتيجيات الأمنية المتطورة، والتدريب المستمر للموظفين.

وذكرت أن تطور الأمن السيبراني في الكويت يمثل جانباً مهماً من استراتيجية الدولة لحماية بنيتها التحتية الحيوية والمعلومات الحساسة، ودعت الشيخة تماضر خالد الأحمد الجابر الصباح إلى ضرورة تكامل وزارات وهيئات الدولة في مواجهة التحديات الأمنية في مجالات التكنولوجيا، مؤكدة على أهمية استخدام تقنيات مثل الذكاء الاصطناعي والتعلم الآلي لاكتشاف التهديدات بسرعة والاستجابة لها، وتحليل الأنماط غير الطبيعية، وحماية البيانات الحساسة من خلال التشفير.

إلى ذلك قدم العقيد الركن م/ عبد الرحمن الشطي من مديرية العمليات السيبرانية - وزارة الدفاع عرضا مرئيا حول الأمن السيبراني استعرض خلاله تعريف الفضاء السيبراني ومكوناته وأهميته، وأثره على المستويين الوطني والعسكري وفهم الأثر والأفعال التي يمكن أن تحققها عناصر التهديد في الفضاء السيبراني والقدرة على تقييم وإدارة المخاطر السيبرانية، واستعرض خلال الندوة مقدمة عن الفضاء السيبراني وأهميته وعناصر التهديد السيبراني وقدراتها وأساليب عملها وخصائص العمليات في الفضاء السيبراني وتقييم وإدارة المخاطر السيبرانية ودراسة وتحليل لهجمات سيبرانية سابقة.

وقال إن الفضاء السيبراني عبارة عن بيئة عالمية من صنع الإنسان، تكونت نتيجة لترابط شبكات البنية التحتية للاتصالات وتكنولوجيا المعلومات، والتي تحتوي على: شبكات الاتصالات والحاسب الآلي بما فيها الشبكات المستقلة أو المنفصلة، وأبراج الاتصالات والكوابل البحرية والبرية وأنظمة الحاسب الآلي، والبيانات التي تخزن وتعالج فيها وتنتقل عبرها، وحول أهميته قال انه يعتبر ممكن للأفراد والمؤسسات العسكرية والأمنية والمدنية لتوفير خدماتها الإلكترونية والوصول لها من داخل وخارج حدود الدولة الجغرافية.

أنواع الفضاء السيبراني

وذكر العقيد الركن م/ عبد الرحمن الشطي ان الفضاء السيبراني يتنوع إلى فضاء سيبراني وطني ومؤسسي وشخصي، مشيرا إلى انه مع التوسع بالخدمات الإلكترونية والاعتماد الكبير على الفضاء السيبراني أصبح أمنه جزء لا يتجزأ من الأمن الوطني.

وبين أن عمليات الدفاع عن الفضاء السيبراني عبارة عن إجراءات ومهام وأنشطة تقوم بها الدولة، المؤسسة والأفراد لضمان سرية، سلامة، وتوفر الشبكات والنظم والبيانات التابعة لها، وحرمان عناصر التهديد من تحقيق أهدافهم فيها.

وأشار إلى أن عناصر التهديد في الفضاء السيبراني تتركز في جيوش أو مجاميع مدعومة من دول لتقوم بعمليات تجسس أو سرقة، وقراصنة وطنيين ليقوموا بعمليات تعديل أو حرمان او تدمير، وجماعات إرهابية ليقوموا بعمليات تخريب وعصابات ومجرمي الإنترنت ليقوموا بعمليات تعطيل للأعمال فضلا عن المنظمات والنشطاء الذين يقومون بعمليات تجنيد أو إرهاب أو استدراج وأخيرا عناصر داخلية في الدولة ليقوموا بعمليات هدم فكري أو خداع.

وتناول قدرات وأساليب عناصر التهديد السيبرانية (الأسلحة السيبرانية) حيث قال إنها تتركز في برنامج ماسح/ مدمر بيانات، وبرنامج الفدية/ سرقة البيانات، وبرامج التخريب وبرامج BOTs وبرنامج التحكم عن بعد وبرنامج Keylogger.

وقال إن أساليب عمليات عناصر التهديد تتمثل في استغلال نقاط الضعف والثغرات البشرية او فيما يعرف بالهندسة الاجتماعية مثل رسائل الكترونية احتيالية ورسائل نصية احتيالية واتصالات احتيالية وانتحال صفة ومواقع رسمية.

وذكر أن خصائص العمليات في الفضاء السيبراني تتمثل في سهولة الوصول على الأهداف العابرة للحدود الدولية بدون قيود، وسهولة إخفاء مصدر الهجمات باستخدام خدمات وخوادم VPN، وسهولة إخفاء مصدر الهجمات- شبكة TOR، وسهولة إخفاء مصدر الهجمات وشبكات عامة أو حكومية، وسهولة الحصول على الأسلحة والأدوات السيبراني، وتأثير غير متناظر- قوة صغيرة وجهد محدود يقابله أثر كبير.

عناصر التهديد

واستعرض العقيد الركن م/ عبد الرحمن الشطي خصائص العمليات في الفضاء السيبراني في وقت التخطيط الطويل مقارنة بوقت التنفيذ والتي تمر بثلاثة مراحل من التحضير وجمع المعلومات وإجراءات صنع القرار والتي تستغرق من ساعات إلى أشهر، وتنفيذ المهمة والحصول على موطئ قدم والتي تستغرق ثواني معدودة، وأخيرا وتحقيق الأثر المطلوب (مادي/ افتراضي/ إدراكي) والتي تستغرق من ساعات إلى أشهر.

وقال إن عناصر التهديد تبحث دائما عن ثغرات ونقاط ضعف تستغلها مثل الثغرات البشرية والتكنولوجية والإجرائية.

وذكر أن قياس إدارة الخطر تتمثل في تحديد درجة احتمالية وقوع الفعل سبب الخطر وتحديد شدة الأثر المتوقع في حال حدوث الفعل المتوقع وتحديد درجة الخطر حسب الجدول واتباع أوامر المؤسسة الثابتة SOP الخاصة في التعامل مع درجات الخطر.

وبين أن تقليل المخاطر السيبرانية تتمثل في الحوكمة وتقييم وإدارة المخاطر وقياس الامتثال والالتزام والأمن المادي وتركيب أجهزة وبرامج حماية ومعايير فنية وادارة التعريفات وإدارة الثغرات والتحديات الأمنية فضلا عن ضرورة توفير كوادر فنية ماهرة في إدارة التهديدات الداخلية والوعي والتدريب.

واستعرض نماذج لعمليات هجوم سيبرانية مثل برنامج (شمعون 1) التدميري والذي ضرب شبكة أرامكو الداخلية، حيث تم ارسال الجيش السيبراني رسالة تصدي الكترونية تحتوي على برنامج (شمعون 1)، ليقوم الضحية بفتح الرسالة والمرفقات، وتم زراعة البرنامج في الأجهزة ونجح في الانتشار بشبكة أرامكو الداخلية وخلال وقت محدد قام البرنامج بمسح بيانات 30 ألف جهاز حاسب آلي وتعطيلها عن العمل.

كما استعرض مثال لعملية هجوم سيبراني برنامج STUXNET التخريبي حيث قال ان البداية تكون بمجاميع سيبرانية متطورة تابعة لدول، إذ تقوم شركات صيانة تتعامل مع المنشأة بزراعة البرنامج الضار بشبكة الشركات ويتم نقل البرنامج التخريبي عن طريق وصل الحاسب الآلي او USB ثم يتم انتقال البرنامج التخريبي الى أنظمة التحكم وتغيير بعض الأرقام في PLC المتعلقة بالمنشأة ثم يتم ارتفاع درجة الحرارة بسبب تغيير بعض الأرقام ثم انفجار المنشأة.

وخلص إلى أن الفضاء السيبراني عبارة عن بيئة عالمية من صنع الإنسان، تكونت نتيجة ترابط شبكات البنية التحتية للاتصالات وتكنولوجيا المعلومات، ويعتبر الممكن الرئيسي للخدمات الإلكترونية والتحول الرقمي، وأصبح أمن الفضاء السيبراني جزء لا يتجزأ من الأمن الوطني وحمايته واجبه خصوصاً في ظل التوسع بالخدمات الإلكترونية والاعتماد الكبير عليه.

كما أن العمليات الدفاعية السيبرانية عبارة عن إجراءات ومهام وأنشطة تقوم بها الدولة، المؤسسة والأفراد لضمان سرية، سلامة، وتوفر الشبكات والنظم والبيانات التابعة لها، وحرمان عناصر التهديد من تحقيق أهدافهم فيها، وتعتبر الجيوش والمجاميع المدعومة من الدول، وعناصر التهديد الداخلي أخطر عناصر التهديد السيبرانية وتستخدم عناصر التهديد السيبراني وسائل التواصل الاجتماعي، والأسلحة الرقمية تستخدم في عمليات التضليل والتشويش Disinformation Ops.

واختتم العقيد الركن م/ عبد الرحمن الشطي حديثه قائلا:" إن القادة والمسؤولين عليهم البدء في تقييم المخاطر والتهديدات السيبرانية باستمرار والعمل على تقليلها وإدارتها، كما أن عمليات الدفاع والأمن السيبراني هي مسؤولية الجميع وليست مسؤولية إدارات الأمن السيبراني أو نظم المعلومات فقط".

.png)